Um ataque de negação de-é um ataque cibernético no qual o agressor tenta tornar um recurso de computador ou rede inacessível aos usuários pretendidos, interrompendo os serviços de um host conectado ao de alguns ou para sempre. A negação de serviço é geralmente feita inundando o computador ou recurso direcionado com solicitações desnecessárias para sobrecarregar os sistemas e impedir que alguns ou todos os pedidos genuínos sejam concluídos.

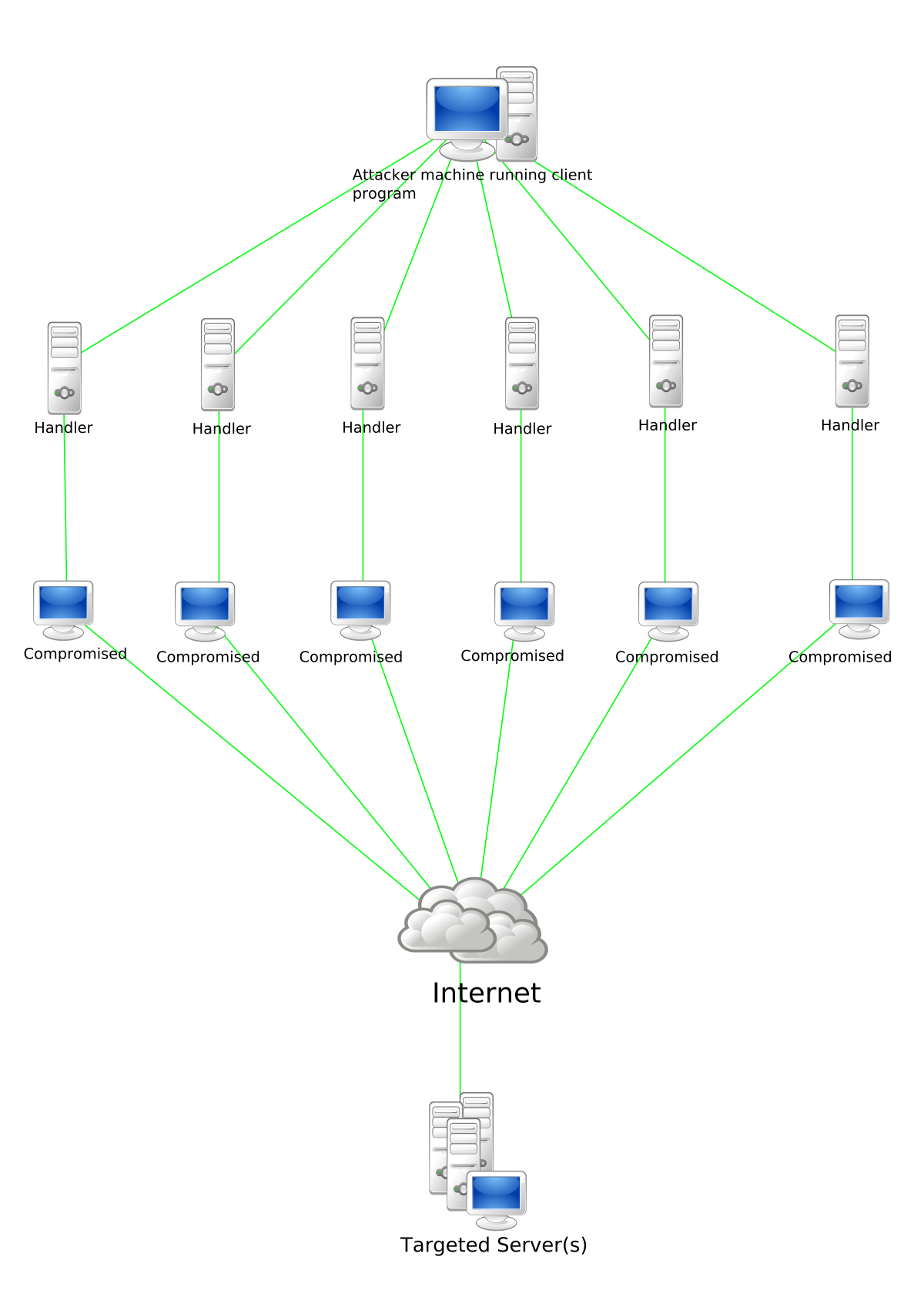

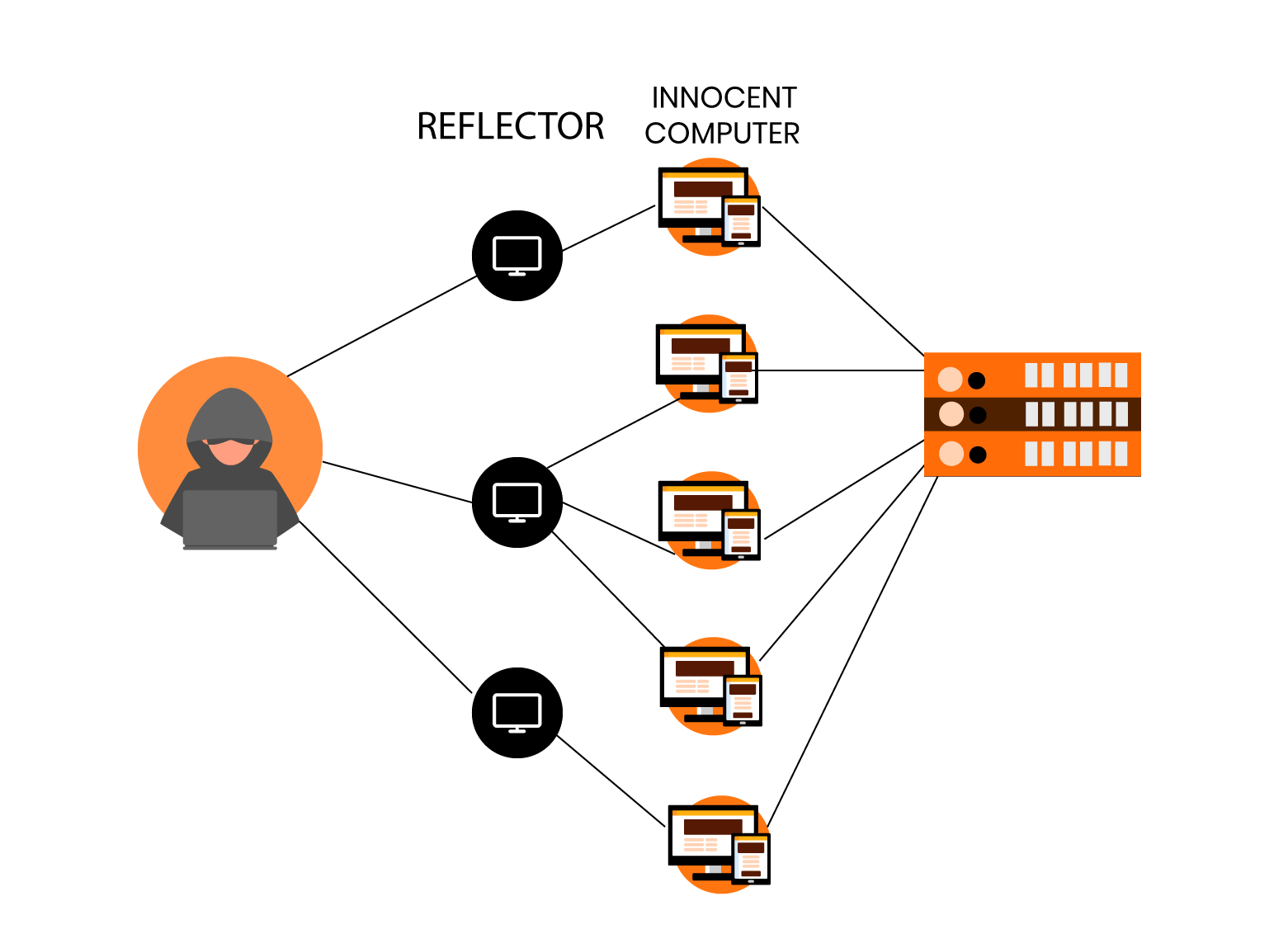

O tráfego que inundava o ataque de negação de serviço distribuído vem de várias fontes. Isso dificulta a interrupção do ataque, bloqueando uma única fonte difícil.

Um ataque de Dos ou DDoS é semelhante ao de uma entrada de uma loja, dificultando os clientes genuínos.

Para lançar seus ataques, os atacantes do DOS freqüentemente têm como alvo servidores da Web, como gateways de pagamento bancários ou. Esses ataques podem ser motivados por vingança, chantagem ou ativismo.

Os ataques de negação de serviço são definidos como tentativas de invasores de proibir usuários legítimos de acessar um serviço. Os ataques do DOS se dividem em dois tipos: aqueles que travam serviços e os serviços. Os ataques mais perigosos estão espalhados.

Quando inúmeros computadores sobrecarregam a largura de banda ou os recursos de um sistema direcionado, geralmente um ou mais servidores da Web, ocorre um ataque de negação de serviço distribuído. Um ataque de DDOs emprega muitos endereços IP ou computadores distintos, às vezes dezenas de milhares de hosts comprometidos. Um ataque de negação de serviço distribuído envolve mais de 3 5 nós em várias redes; Um ataque do DOS com menos nós não é um ataque de DDoS.

Muitas máquinas de ataque podem criar mais tráfego de ataque do que uma única máquina de ataque. Máquinas de ataque várias máquinas são mais difíceis de desligar do que uma única máquina de ataque, e a atividade de cada máquina de ataque pode ser mais furtiva, tornando mais difícil de fazer e desligado. Como o tráfego que entra sobrecarregando o alvo vem de várias fontes, empregar a filtragem de entrada por si só pode não ser suficiente para interromper o ataque.

Também é difícil distinguir entre o tráfego normal do usuário e o tráfego de atacar quando ele é distribuído por inúmeras origens. Os ataques que empregam a fabricação de endereços de remetente de IP como alternativa ou adição a um DDoS podem dificultar a detecção e o combate ao ataque.

As vantagens do invasor proporcionam um desafio às medidas de defesa. Comprar mais largura de banda do que a atual do ataque, por exemplo, não poderia ser suficiente porque o invasor pode apenas adicionar máquinas de ataque adicionais.

Os ataques de DDoS cresceram em tamanho nos últimos anos, atingindo um pico de um terabit por segundo em 2016. As inundações da UDP, as inundações de Syn e a amplificação de DNS são todas as formas de ataques de DDoS.

Baixe o DDOS Protection PNG Images Transparent Gallery.

- Pic png de proteção ddos

Resolução: 977 × 230

Tamanho: 46 KB

Formato da imagem: .png

Download

- Imagem PNG de proteção DDoS

Resolução: 534 × 491

Tamanho: 186 KB

Formato da imagem: .png

Download

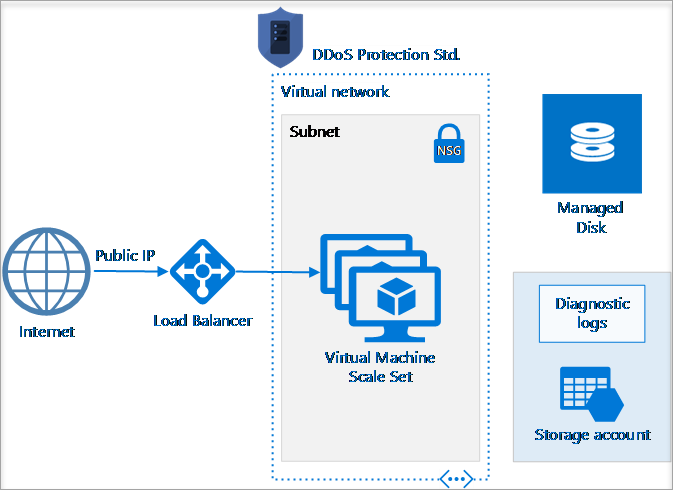

- Proteção DDoS PNG

Resolução: 512 × 512

Tamanho: 16 KB

Formato da imagem: .png

Download

- Proteção DDoS transparente

Resolução: 512 × 512

Tamanho: 11 KB

Formato da imagem: .png

Download

- Proteção DDoS

Resolução: 1200 × 1697

Tamanho: 178 KB

Formato da imagem: .png

Download

- DDOS Protection Background PNG

Resolução: 3538 × 2653

Tamanho: 1369 KB

Formato da imagem: .png

Download

- Proteção DDoS Nenhum plano de fundo

Resolução: 461 × 242

Tamanho: 99 KB

Formato da imagem: .png

Download

- DDOS Protection PNG Clipart

Resolução: 512 × 512

Tamanho: 35 KB

Formato da imagem: .png

Download

- DDOS Protection PNG Cutout

Resolução: 1200 × 1400

Tamanho: 51 KB

Formato da imagem: .png

Download

- Arquivo PNG de proteção DDoS

Resolução: 512 × 512

Tamanho: 50 KB

Formato da imagem: .png

Download

- DDOS Protection png imagem grátis

Resolução: 1005 × 693

Tamanho: 122 KB

Formato da imagem: .png

Download

- DDOS Protection PNG HD Imagem

Resolução: 565 × 565

Tamanho: 14 KB

Formato da imagem: .png

Download

- Arquivo de imagem PNG de proteção DDoS

Resolução: 797 × 401

Tamanho: 40 KB

Formato da imagem: .png

Download

- DDOS Protection PNG Image HD

Resolução: 813 × 741

Tamanho: 193 KB

Formato da imagem: .png

Download

- Imagem PNG de proteção DDoS

Resolução: 512 × 512

Tamanho: 47 KB

Formato da imagem: .png

Download

- DDOS Protection PNG Images HD

Resolução: 673 × 490

Tamanho: 38 KB

Formato da imagem: .png

Download

- Imagens PNG de proteção DDoS

Resolução: 500 × 300

Tamanho: 16 KB

Formato da imagem: .png

Download

- Foto de PNG de proteção DDoS

Resolução: 1561 × 1132

Tamanho: 56 KB

Formato da imagem: .png

Download

- Fotos PNG de proteção DDoS

Resolução: 645 × 389

Tamanho: 6 KB

Formato da imagem: .png

Download