A denial-of- attack is a cyber-attack in which the perpetrator attempts to make a computer or network resource inaccessible to its intended users by interrupting services of a host connected to the  for some  or forever. La negazione del servizio viene solitamente eseguita inondando il computer o la risorsa mirati con richieste non necessarie per sopraffare i sistemi e impedire il completamento di alcune o tutte le richieste autentiche.

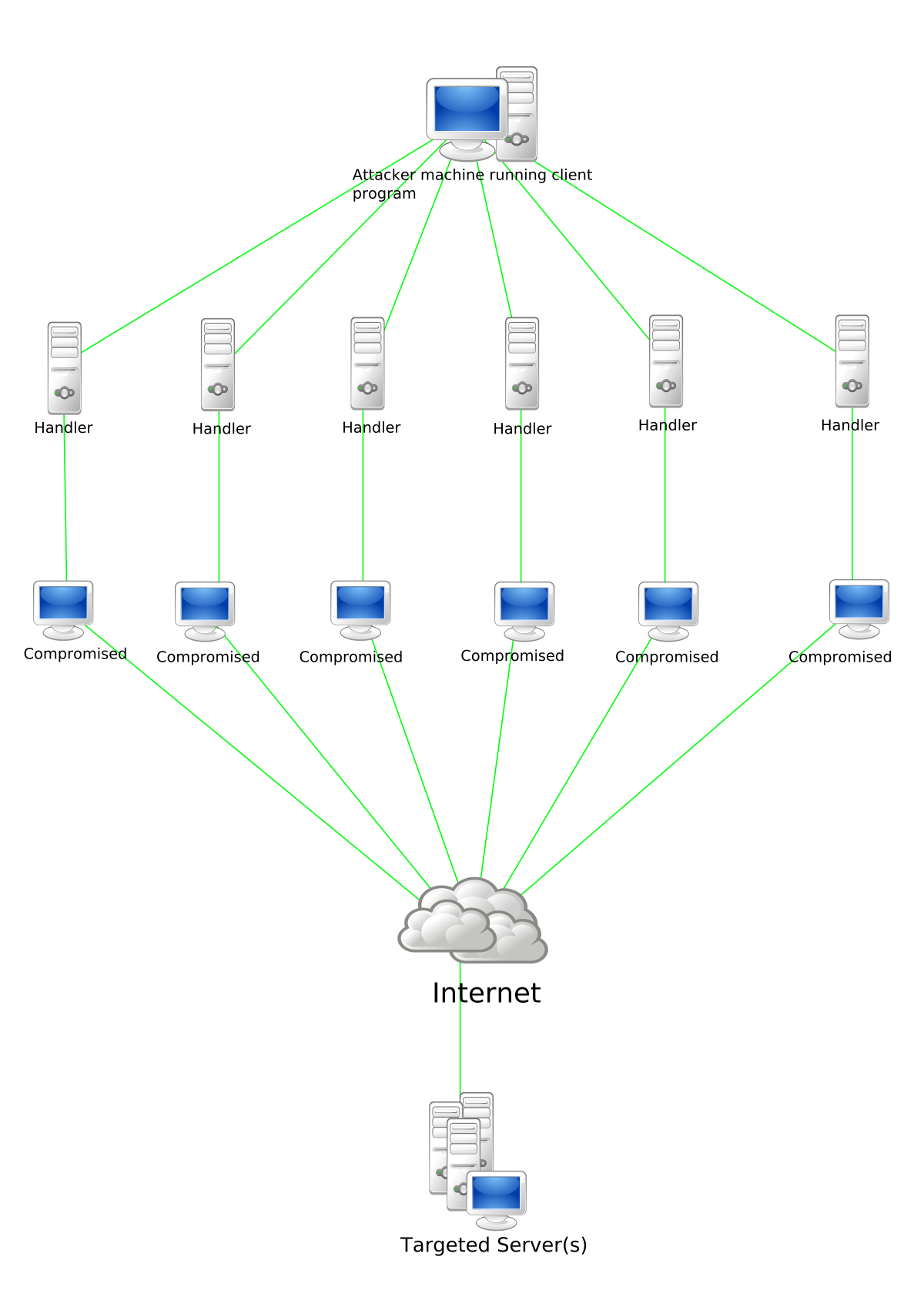

Il traffico in arrivo inondando l’altro in un attacco di negazione del servizio distribuito proviene da varie fonti. Questo rende difficile fermare l’attacco bloccando una singola fonte.

Un attacco DOS o DDoS è simile a un ingresso di un negozio, rendendo difficile per i clienti autentici e interrompere.

Per lanciare i loro attacchi, gli aggressori DOS spesso mirano ai web server di alto livello, come banche o gateway di pagamento. Questi attacchi potrebbero essere motivati ??da vendetta, ricatto o attivismo.

Gli attacchi di negazione del servizio sono definiti come tentativi degli aggressori di vietare agli utenti legittimi di accedere a un servizio. Gli attacchi DOS sono divisi in due tipi: quelli che si schiantano i servizi e quelli che servizi. Gli attacchi più pericolosi sono sparsi.

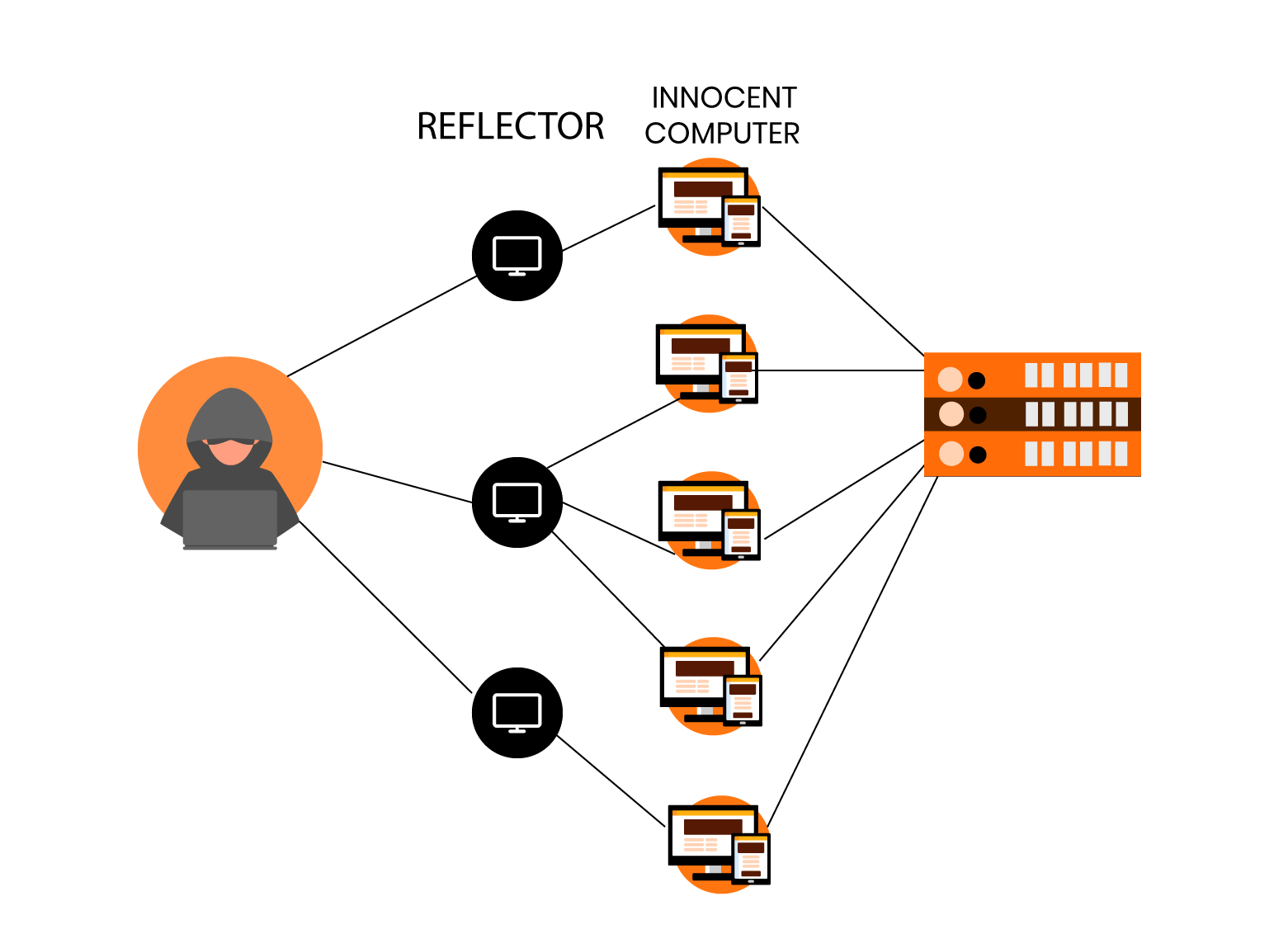

Quando numerosi computer sopraffono la larghezza di banda o le risorse di un sistema mirato, generalmente uno o più server Web, si verifica un attacco di negazione distribuito del servizio. Un attacco DDoS impiega molti indirizzi IP distinti o computer, a volte decine di migliaia di ospiti compromessi. Una negazione distribuita dell’attacco di servizio coinvolge più di 3 nodi su varie reti; Un attacco DOS con meno nodi non è un attacco DDOS.

Molte macchine di attacco possono creare più traffico di attacco rispetto a una singola macchina di attacco. Più macchine di attacco sono più difficili da spegnere rispetto a una singola macchina di attacco e ogni attività di Attack Machine può essere più furtiva, rendendo più difficile e chiudere. Poiché il traffico in arrivo che schiaccia l’obiettivo proviene da varie fonti, impiegare da solo il filtraggio di ingresso potrebbe non essere sufficiente per fermare l’attacco.

È anche difficile distinguere tra il normale traffico utente e il traffico di attacco quando è distribuito attraverso numerose origini. Gli attacchi che impiegano la fabbricazione degli indirizzi del mittente IP come alternativa o aggiunta a un DDoS possono rendere ancora più difficile rilevare e contrastare l’attacco.

I vantaggi dell’attaccante offrono una sfida alle misure di difesa. L’acquisto di più larghezza di banda in arrivo rispetto all’attuale attacco, ad esempio, non potrebbe essere sufficiente perché l’attaccante potrebbe semplicemente aggiungere ulteriori macchine di attacco.

Gli attacchi DDoS sono cresciuti negli ultimi anni, raggiungendo un picco di un terabit al secondo nel 2016. Inondazioni UDP, inondazioni di syn e amplificazione DNS sono tutte forme di attacchi DDoS.

Scarica DDOS Protection PNG Images Transparent Gallery.

- DDOS Protection Png Pic

Risoluzione: 977 × 230

Dimensione: 46 KB

Formato immagine: .png

Scarica

- DDOS Protection Png Picture

Risoluzione: 534 × 491

Dimensione: 186 KB

Formato immagine: .png

Scarica

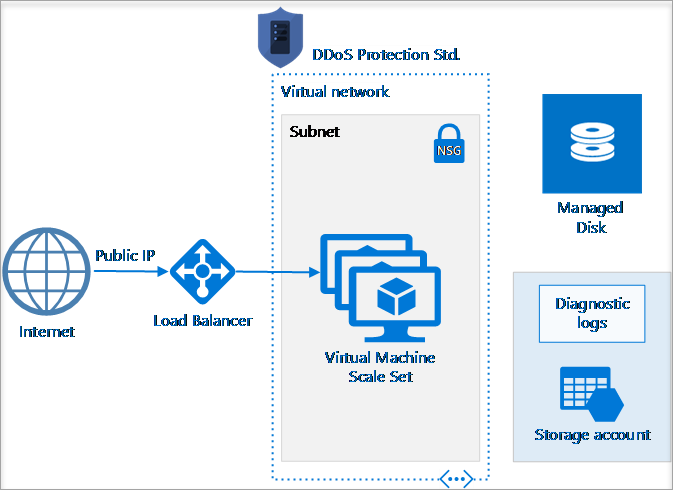

- DDOS Protection Png

Risoluzione: 512 × 512

Dimensione: 16 KB

Formato immagine: .png

Scarica

- Protezione DDOS trasparente

Risoluzione: 512 × 512

Dimensione: 11 KB

Formato immagine: .png

Scarica

- Protezione DDOS

Risoluzione: 1200 × 1697

Dimensione: 178 KB

Formato immagine: .png

Scarica

- Sfondo di protezione DDOS PNG

Risoluzione: 3538 × 2653

Dimensione: 1369 KB

Formato immagine: .png

Scarica

- Protezione ddos nessun background

Risoluzione: 461 × 242

Dimensione: 99 KB

Formato immagine: .png

Scarica

- DDOS Protection Png Clipart

Risoluzione: 512 × 512

Dimensione: 35 KB

Formato immagine: .png

Scarica

- DDOS Protection PNG ritaglio

Risoluzione: 1200 × 1400

Dimensione: 51 KB

Formato immagine: .png

Scarica

- File PNG di protezione DDOS

Risoluzione: 512 × 512

Dimensione: 50 KB

Formato immagine: .png

Scarica

- DDOS Protection Png Immagine gratuita

Risoluzione: 1005 × 693

Dimensione: 122 KB

Formato immagine: .png

Scarica

- DDOS Protection Png HD Immagine

Risoluzione: 565 × 565

Dimensione: 14 KB

Formato immagine: .png

Scarica

- DDOS Protection PNG File immagine

Risoluzione: 797 × 401

Dimensione: 40 KB

Formato immagine: .png

Scarica

- DDOS Protection Png Image HD

Risoluzione: 813 × 741

Dimensione: 193 KB

Formato immagine: .png

Scarica

- DDOS Protection Png Immagine

Risoluzione: 512 × 512

Dimensione: 47 KB

Formato immagine: .png

Scarica

- DDOS Protection Png Immagini HD

Risoluzione: 673 × 490

Dimensione: 38 KB

Formato immagine: .png

Scarica

- Immagini PNG di protezione DDOS

Risoluzione: 500 × 300

Dimensione: 16 KB

Formato immagine: .png

Scarica

- DDOS Protection Png Photo

Risoluzione: 1561 × 1132

Dimensione: 56 KB

Formato immagine: .png

Scarica

- DDOS Protection PNG Foto PNG

Risoluzione: 645 × 389

Dimensione: 6 KB

Formato immagine: .png

Scarica